О госсайтах Татарстана: «Это как массивная стальная дверь, но с открытым слуховым окном»

Координатор проекта «Монитор госсайтов» Евгений Альтовский объяснил, почему Татарстан не попал в рейтинг защищенности ресурсов регионов РФ

Проект «Монитор госсайтов» опубликовал рейтинг субъектов федерации за 2023 год, куда не попали официальные ресурсы Татарстана. Хотя авторы исследования изучили сайты правительства и Госсовета РТ, оба они не прошли проверку по индексу надежности HTTPS, так как их поддомены вида «www» не были включены в сертификат безопасности TLS. Без него информационные ресурсы удовлетворяют минимальным требованиям к безопасности по методике оценки авторов рейтинга. Подробнее — в материале «Реального времени».

Рейтинг без Татарстана

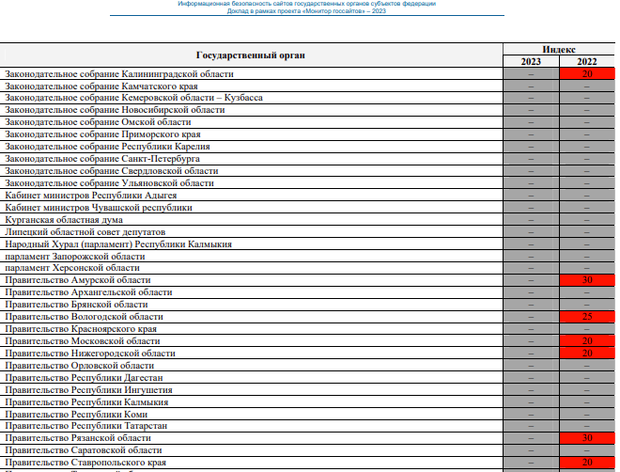

Начальный уровень защищенности и конфиденциальности публичных веб-ресурсов региональных органов власти вновь оценили эксперты общественного движения «Информация для всех» (ранее работали в рамках одноименной программы ЮНЕСКО). Проект «Монитор госсайтов» опубликовал рейтинг субъектов федерации за 2023 год. Эксперты исследовали надежность и устойчивость сайтов законодательных и исполнительных органов власти 89 субъектов Федерации, присваивая релевантным вэб-ресурсам определенные баллы. Оказалось, что Татарстан не попал в рейтинг, оказавшись в «слепой зоне» вместе с остальными примерно 40 субъектов РФ. Иначе говоря, почти каждый третий регион не смог пройти начальную экспертизу.

Авторы рейтинга проводили ранжирование госсайтов регионов по собственной методике. Ими было разработано два критерия оценки. Первый — индекс надежности HTTPS, который отражает степень защищенности соединения сайта с его посетителями. Тут изучалось HTTP(S) соединение с главными страницами сайтов при их загрузке в браузере посетителя. «Адрес сайта в ходе исследования указывался без схемы, поддомена www и имени заглавной страницы (например, ifap.ru)», уточнили авторы исследования.

Второй — это индекс защищенности от XSS, то есть защиты сайта от искажения и утечки информации. Здесь в качестве инструмента использовался «Монитор сетевой активности» браузера Mozilla Firefox, анализатор трафика DNS Query Sniffer и ряд других инструментов. Изучалось HTTPS соединение, устанавливаемое главными страницами сайтов при их загрузке в браузере посетителя.

Результаты оказались скромными. По первому критерию лишь два региона показали максимально высокую защищенность соединения, набрав 80 баллов. Это сайты законодательного собрания Челябинской области и правительства Астраханской области. Еще 13 регионов набрали по 60 баллов. Татарстан по этому критерию не получил баллов. Причина — не прошел тестирование TLS-сертификата. С официального ресурса идет переадресация на поддоммены со схожим адресом, которые не включены в TLS-сертификат, а значит любое соединение с пользователем считается незащищенным.

— Администраторы сайтов парламентов Татарстана, а также Волгоградской и Калининградской областей, забыли о существовании «псевдонима» с поддоменом www и не включили упоминания о нем в TLS-сертификат, из-за чего соединение с сайтами оказалось защищено лишь «наполовину», а согласно нашей методике — не защищено вовсе, — говорится в докладе авторов рейтинга.

Впрочем, только 30% исследованных сайтов регионов обеспечивают надежную защиту.

— Недостаточный уровень защищенности обусловлен недостатком кадров, финансирования и технологий защиты веб-ресурсов, — заявили в пресс-службе компании Angara Security.

До этого представители компании вместе с Центром подготовки руководителей и команд цифровой трансформации ВШГУ РАНХиГС проводили исследование среди 100 ИБ-специалистов государственных организаций. Оно показало, что у 23% организаций нет ресурсов для обработки информации, поступающей со средств защиты информации, у 18% не хватает экспертизы для настройки ИБ-системы до целевого уровня.

Нет защиты от утечек

По второму критерию оценки ситуация не лучше. Администраторы 97% исследованных сайтов по-прежнему загружают нежелательный посторонний код, позволяя контролировать контент извне. 53% загружают ресурсы с серверов, контролируемых резидентами недружественных стран. Опасность неконтролируемой загрузки в том, что создаются условия для атаки. По этому критерию госсайты республики также не получили баллов.

— Ни один исследованный сайт не поддерживает механизм контроля целостности загружаемых со сторонних хостов ресурсов (Subresource Integrity), — говорится в докладе. — В один момент вместо безобидного «виджета» на госсайте может появиться рекламный баннер борделя, код майнера криптовалюты или политические прокламации, — предупреждают они.

Подобный инцидент случился в прошлом году с десятками госсайтов, когда был взломан сайт АИС «Мониторинг госсайтов», напоминают эксперты. Тогда загружаемый с него «виджет» был заменен на антивоенный «плакат».

— Сайт государственной организации — это одна из мишеней злоумышленников, к которой должно быть повышенное внимание в части информационной безопасности, — считают в пресс-службе Angara Security, — В большинстве случаев кибератаки нацелены на сотрудников и сетевую защиту внешнего периметра организаций.

Киберпреступники чаще всего используют наиболее простые в реализации и невысокие по стоимости инструменты.

Тут нужно сделать пояснение. Фактического тестирования сайтов и их веб-серверов на несанкционированное проникновение не проводилось. Авторы ставили перед собой задачу исследовать надежность лишь «первого рубежа обороны», поэтому penetration test не делался. Ведь если сайт не проходит начальную экспертизу, то более глубокое тестирование ни к чему, полагают исследователи.

Администраторы не могут избавиться от «старых болячек»

Год назад команда проекта «Монитор госсайтов» подготовила рейтинг с профилем информационной надежности сайтов регионов за 2022 год, но с тех пор ситуация не улучшилась. Средний рейтинг в этом году достиг 26 баллов, тогда как год назад было 24 балла. Определенный прогресс есть, но «до принципиального изменения ситуации еще далеко и предпосылок к нему не видно», считает координатор проекта Евгений Альтовский. Добавим, что госсайты Татарстана дважды не попали в рейтинг — за 2022 и 2023 годы. Хотя еще в 2021 году получали высокие оценки, занимая места в первой пятерке сайтов субъектов федерации.

По просьбе «Реального времени» Евгений Альтовский прокомментировал причины отсутствия РТ в рейтинге. По его словам, в последние два года сайты двух высших коллегиальных органов власти — правительства и парламента — не могут избавиться от существенной недоработки. Оба допускают обращение по адресу с добавлением поддомена www, т.е. www.gossov.tatarstan.ru и www.prav.tatarstan.ru соответственно. В обоих случаях TLS-сертификат недействителен для таких адресов. Такую связь авторы считают «критической ошибкой». В остальном госсайты соответствуют критериям, но из-за провала теста TLS-сертификата не получили баллов.

Плюсы и минусы

Надежность защиты госсайтов Татарстана он сравнил с «массивной стальной дверью», но с «открытым слуховым окном».

— Представьте, что в доме установлена массивная стальная дверь с сейфовыми замками, вскрыть которую практически невозможно. И в том же доме есть слуховое окно, которое даже не закрывается. О какой защите дома от проникновения можно говорить? Только о защите от добропорядочных граждан, — говорит он.

В обоих случаях сайты пользуются хостингом ГУП «Центр информационных технологий Республики Татарстан». «Это наиболее правильный вариант, когда материалы сайта и обслуживающий его веб-сервер располагаются на мощностях подведомственного госпредприятия», — отметил Альтовский. С другой стороны, госсайты автоматически загружают в браузеры посетителей исполняемый код третьих лиц, хотя такие загрузки не являются необходимыми.

Оба сайта загружают счетчики «Яндекса» и Mail.ru, что делает их уязвимыми. По мнению Альтовского, при их загрузке намного проще перехватить соединение и внедрить в него свои данные вместо кода счетчика, чем перехватывать соединение с самим сайтом. «Яндекс.Метрика» имеет критический уровень безопасности, Top.Mail.Ru — удовлетворительный, отметил Альтовский. Вместо них статистику посещений можно собирать кодом, который установлен на обслуживающих их веб-серверах и не сливает данные о посетителях госсайтов посторонним.

— Прошлогодняя история со взломом государственного (!) сайта «Госмонитор» и раздача с него измененного кода на десятки, если не сотни госсайтов по всей стране, продемонстрировала наглядный пример, чем опасны такие загрузки. Увы, результаты нашего нового исследования показывают, что чужой пример мало кому послужил наукой, — резюмировал он.

Доступ к госсайтам РТ запрещен с ip-адресов «недружественных» стран

Татарстанские эксперты в области кибербезопаности сходятся в том, что рейтинг нельзя назвать полноценным, так как оценка проводится только по двум параметрам — HTTPS и XSS. Для оценки защищенности все-таки надо проводить полноценный тест на проникновение (penetration test — метод оценки безопасности компьютерных систем или сетей средствами моделирования атаки злоумышленника) с полноценной оценкой из различных баз знаний о типе уязвимости (CAPEC, OWASP Top-10, CWE Top-25, DISA STIG, и т.п.). Провал TLS-сертификата может объясняться тем, что администраторы просто ограничили доступ через ip-адреса «недружественных» стран.

— Безопасность ресурсов Татарстана могут оценить только те, кто знает ее архитектуру. А те, кто знает, комментировать не станут, — скептически оценивает рейтинг инженер-внедрения компании «Бипиум» Рамиль Габдрахимов, но он не видит ничего страшного в надежности сайтов, — Если бы в TLS-сертификат были включены доменные имена, а именно www.gossov.tatarstan.ru и www.prav.tatarstan.ru, это позволило бы пройти минимальные требования по обоим верхним методикам расчета. И это способствовало бы увеличению рейтинга в общем списке.

Эксперты Angara Security отмечают, что для защиты от вредоносного ПО уже недостаточно только антивирусного ПО, необходимы более современные методы выявления угроз, например «песочницы», которые позволяют запустить любой файл от неизвестного источника в безопасной изолированной среде и обнаружить вредоносное ПО, которое может быть пропущено антивирусом. Кроме того, антивирусное ПО в меньшей степени эффективно при использовании фишинговых атак, ведущих пользователей на web-ресурсы. «Зеркало» веб-ресурса государственной организации может быть как раз использовано для атаки на граждан и здесь будет уместен такой инструмент, как OSINT, который позволит выявить все вредоносные ресурсы с похожим доменным именем.

Впрочем, уязвимость госсайтов никак не отразится на посетителях. «Сайты государственных органов субъектов федерации не являются значимыми объектами критической информационной инфраструктуры РФ. Даже социальную значимость тяжело притянуть по степени негативных последствий», — резюмировал руководитель направления кибербезопасности ИТ компании ILAR Роберт Низамеев.

-

-

Роберт Низамеев руководитель направления кибербезопасности ИТ-компании ILAR

-

Рейтинг в целом нельзя назвать полноценным исследованием, потому что проводится только первичная оценка.

Оценка проводится только по двум параметрам — HTTPS и XSS, хотя, например, используемая методика оценки конфиденциальности на базе Qualys SSL Server Test не выглядит совсем достоверной, так как данное решение оценивает результаты сканирования по собственной методике — SSL Server Rating Guide, а изменения туда вносились довольно давно — 2020 год. Нельзя назвать это сильной проблемой, но в целом стандарт NIST SP 800-52, на который ссылаются исследователи, это стандарт правительственных информационных систем США, который учитывают разные поколения устройств (даже очень древних), которые должны иметь доступ к этим самые информационным системам.

Ну а относительно доверенных центров сертификации (например, Thawte и LE) — к сожалению сейчас проблема с политически мотивированными решениями по отзывам сертификатов у подсанкционных банков в последнее время (например, Сбербанк). Тут две стороны монеты — либо мы ожидаем MiTM (атаки «Человек посередине (от англ. Man-in-the-middle) от зарубежных спецслужб с доверенным сертификатом от зарубежных удостоверяющих центров, либо от наших спецслужб. Кому, что по нраву.

Вообще, для оценки защищенности надо проводить полноценный тест на проникновение (penetration test — метод оценки безопасности компьютерных систем или сетей средствами моделирования атаки злоумышленника) с полноценной оценкой из различных баз знаний о типе уязвимости (CAPEC, OWASP Top-10, CWE Top-25, DISA STIG, и т. п.).Сейчас Минцифры вводит программу Bub Bounty (кампания, в рамках которых привлекаются сторонние исследователи для проведения оценки защищенности ресурсов, за каждую выявленную серьезную уязвимость выплачивается награда) для государственных веб-ресурсов, первично программу прокатили на Госуслугах и Единой системе идентификации и аутентификации, но на прошлой неделе Минцифры озвучил планы расширить данную программу на другие информационные системы.

Но и на текущую информацию я бы точно обратил внимания, потому что нет какой-то единой системы во всех госсайтах, и все живут по каким-то своим внутренним регламентам. ФСТЭК России подтверждает, что осуществляет работы по разработке единого классификатора мер защиты, призванного объединить и гармонизировать одновременно схожие и отличающиеся меры защиты (безопасности) из четверки своих приказов 17, 21, 31 и 239. Так что думаю, что это должно как-то повлиять на ситуацию.

Кроме этого, сейчас есть требования ФСТЭК по анализу защищенности, проведение регулярных пентестов, а также ежегодные киберучения на базе НКЦКИ, что должно поставить всё на одни «рельсы» в плане обеспечения информационной безопасности. Ждем процессного подхода.

Ну и согласен, наверное, с мнением ФСТЭК, которое приводится в данном исследовании, что сайты государственных органов субъектов федерации не являются значимыми объектами критической информационной инфраструктуры РФ. Даже социальную значимость тяжело притянуть по степени негативных последствий.

Татарстан в этом рейтинге вообще не получил каких-либо балов по одной простой причине — сразу провалил тест TLS-сертификата. Не могу сказать, насколько это объективно и критично. Однако, стоит заметить, что на обоих исследуемых порталах используются цифровые сертификаты удостоверяющего центра GlobalSign, который является частью GMO CLOUD K.K., Япония. Ну и стоит отметить, что наши ресурсы недоступны через ip-адреса «недружественных» стран, по крайней мере Германии, Нидерландов, Франции и США (из тех, что я протестировал), а это означает, что администраторы ресурсов просто ограничили доступ по географическому признаку. Ну а тест доступности ресурса даже не со всех ip-адресов Москвы прошел, например вот https://check-host.net/check-report/12451ebbk14f

-

-

-

Рамиль Габдрахимов Инженер внедрения компании «Бипиум»

-

Для начала стоит указать, что прокомментировать безопасность ресурсов Татарстана могут только те, кто знает ее архитектуру. А те, кто знает, комментировать не станут. Поэтому говорить можно либо об общих возможных угрозах, либо о методике оценки исследования.

Что касается объективности самого исследования, методики для оценки безопасности хоть и базируются на некоторых стандартах, но являются собственно-разработанными методиками авторов.

Авторы исследования поясняют, что их методики оценки носят рекомендательный характер, и в первую очередь необходимо ориентироваться на нормативы, установленные законодательством.

Разработанные авторами исследования методики оценки подразумевают использование безопасного подключения к сайтам госорганов через протокол HTTPS.

В самой статье было проанализировано два сайта, связанные с правительством Татарстана, а именно: gossov.tatarstan.ru и prav.tatarstan.ru.

Оба сайта не прошли проверку по «Методике расчета индекса надежности HTTPS» и «Методике расчета индекса защищенности от XSS», так как в TLS сертификатах этих сайтов нет связи с поддоменами вида «www».

За исключением этого пункта оба сайта удовлетворяют минимальным требованиям к безопасности по этой методике. Однако этот пункт является основополагающим, поэтому по остальным критериям Татарстан также не прошел.

Из-за несоответствия требованиям первой методике оба сайта автоматически не прошли по минимальным требованиям «Методики расчета Индекса защищенности от XSS».

Включение этих доменных имен (а именно www.gossov.tatarstan.ru и www.prav.tatarstan.ru) в TLS-сертификат позволило бы пройти минимальные требования по обоим верхним методикам расчета, что в свою очередь способствовало бы увеличению рейтинга в общем списке.

-

-

-

пресс-служба Angara Security

-

Результаты этого исследования во многом коррелируют с проблемами в сфере информационной безопасности, которые отметили более 100 ИБ-специалистов государственных организаций в рамках исследования Центра подготовки руководителей и команд цифровой трансформации ВШГУ РАНХиГС и компании Angara Security.

По нашей оценке, недостаточный уровень защищенности обусловлен недостатком кадров, финансирования и технологий защиты веб-ресурсов. Об этом сообщили более 60% респондентов исследования. У 23% организаций нет ресурсов для обработки информации, поступающей со средств защиты информации, у 18% не хватает экспертизы для настройки ИБ-системы до целевого уровня.

Поэтому, решив эти задачи, государственные организации смогут качественно поднять уровень информационной безопасности своих ресурсов.

Сайт государственной организации — это одна из мишеней злоумышленников, к которой должно быть повышенное внимание в части информационной безопасности. В большинстве случаев кибератаки нацелены как на сотрудников, так и на сетевую защиту внешнего периметра организаций.

Киберпреступники чаще всего используют наиболее простые в реализации и невысокие по стоимости инструменты, при этом человек остается самым уязвимым звеном в цепочке. Поэтому на базовом уровне важно выстроить системный мониторинг защиты внешнего периметра и регулярно повышать киберграмотность и уровень осведомленности сотрудников, не связанных с обеспечением информационной безопасности и деятельностью IT-инфраструктуры.

Эксперты Angara Security отмечают, что для защиты от вредоносного ПО уже недостаточно только антивирусного ПО, необходимы более современные методы выявления угроз, например «песочницы», которые позволяют запустить любой файл от неизвестного источника в безопасной изолированной среде и обнаружить вредоносное ПО, которое может быть пропущено антивирусом. Кроме того, антивирусное ПО в меньшей степени эффективно при использовании фишинговых атак, ведущих пользователей на web-ресурсы. «Зеркало» веб-ресурса государственной организации может быть как раз использовано для атаки на граждан и здесь будет уместен такой инструмент, как OSINT, который позволит выявить все вредоносные ресурсы с похожим доменным именем.

-